И сказал вирусописатель вирусам: «Плодитесь и размножайтесь!..».

(Компьютерные байки)

В последнее время наблюдается рост количества вредоносных программ-вымогателей, требующих отправить sms-сообщение для получения доступа к заблокированной системе или к пользовательским файлам.

8 апреля 2009 г. компания Доктор Веб сообщила о появлении нового образца подобной троянской программы, которая при запуске Windows предлагает ввести «регистрационный код» – якобы для регистрации нелицензионной копии Windows. Для разблокировки доступа к системе (якобы для получения регистрационного кода) требуется отправить платное sms-сообщение – с указанным текстом (последовательность случайных цифр) на указанный номер.

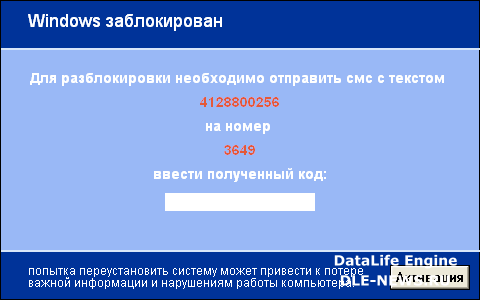

Примерный текст сообщения: «Windows заблокирован. Для разблокировки необходимо отправить смс с текстом 4128800256 на номер 3649. Попытка переустановить систему может привести к потере важной информации и нарушениям работы компьютера».

В окне доступны текстовое поле Ввести полученный код и кнопка Активация.

Что представляет собой вирус, блокирующий запускWindows

Данная вредоносная программа была добавлена в вирусную базу Dr.Web 08.04.2009 г., под названием Trojan.Winlock.19. Ее модификации автоматически распознаются технологиейOrigins TracingTM как Trojan.Winlock.origin. Trojan.Winlock распространяется в виде поддельных кодеков.

Антивирус Касперского распознает вирус с 13.04.2009 г., как Trojan-Dropper.Win32.Blocker.a. Panda Security с 20.04.2009 г. идентифицирует вирус, как Trj/SMSlock.A.

Вирус представляет собой троянскую программу, устанавливающую в систему другую вредоносную программу, которая блокирует работу операционной системы Windows.

Программа является приложением Windows (PE EXE-файл). Имеет размер 88576 байт. Написана на C++.

Деструктивные действия вируса

После активации вирус извлекает из своего тела файл во временный каталог текущего пользователя Windows – %Temp%\\rnd.tmp (rnd – случайная последовательность цифр и букв латинского алфавита).

Данный файл имеет размер 94208 байт и детектируется Антивирусом Касперского как Trojan-Ransom.Win32.Agent.af.

После успешного сохранения файл запускается на выполнение, выполняя следующие действия:

– для автоматического запуска в разделе [HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\Winlogon] системного реестра вирус изменяет значение строкового (REG_SZ) параметра Userinit – на %Temp%\\rnd.tmp;

– в зависимости от текущей даты вирус отправляет http-запрос: http://%3Crnd1%3E.com/regis***.php?guid={rnd2}wid=rnd3u=rnd3number=rnd4install=1,

где rnd1 – url-ссылка, сформированная по специальному алгоритму в зависимости от текущей даты, rnd2 – специально сформированный уникальный идентификатор, rnd3 – случайное число, rnd4 – серийный номер жесткого диска.

– после перезагрузки ПК вирус выводит окно с предложением отправить sms-сообщение на указанный номер для разблокировки;

– при разблокировании операционной системы Windows в рабочем каталоге вируса создается файл командного интерпретатора под именемa.bat. В данный файл записывается код для удаления оригинального файла вируса и самого файла командного интерпретатора. Затем файл a.bat запускается на выполнение (кстати, этот вирус «склонен к самоубийству»: через 2 часа после запуска он делает себе «харакири», то есть самоуничтожается, если в течение 2-х часов код разблокировки не введен).

Как разблокировать Windows

Для ручной разблокировки Windows, заблокированной вирусом Trojan.Winlock, вы можете воспользоваться формой, разработанной специалистами Доктор Веб:

Или другими разблокираторами: и

***

Как удалить вирус вручную

Загрузите Windows в так называемой «чистой среде», например, воспользовавшись загрузочным аварийно-восстановительным диском, типа Windows miniPE или ERD Commander:

– вставьте диск с ERD Commander в лоток CD-ROM, перезагрузите ПК;

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с CD-ROM, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– в появившемся меню Мастер восстановления Windows XP выберите Загрузка ERD Commander – Enter;

– внизу появится строка состояния Starting Winternals ERD Commander;

– после загрузки драйвера видеокарты в появившемся окне нажмите кнопку Skip Network Configuration;

– в окне Welcome to ERD Commander выберите свою ОС – OK;

– когда загрузится Рабочий Стол, дважды щелкните значок My Computer;

– в окне ERD Commander Explorer раскройте диск, на котором установлена ОС (как правило, C:\\);

– удалите оригинальный файл вируса, как правило, он расположен во временном каталоге текущего пользователя Windows – %Temp%\\rnd.tmp (может иметь атрибуты Скрытый, Системный, Только чтение);

– закройте окно ERD Commander Explorer;

– нажмите Start – Administrative Tools – RegEdit;

– в окне ERD Commander Registry Editor найдите раздел [HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\Winlogon];

– исправьте значение строкового REG_SZ-параметра Userinit на C:\\WINDOWS\\system32\\userinit.exe, (если система установлена на диске C:\\, если на другом диске, то буква_диска:\\Windows\\system32\\userinit.exe,). Вирус устанавливает значение этого параметра %Temp%\\rnd.tmp;

– в этом же разделе исправьте (при необходимости) значение строковогоREG_SZ-параметра Shell на Explorer.exe;

– закройте окно ERD Commander Registry Editor;

– нажмите Start – Log Off – Restart – OK;

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с винчестера, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– загрузите Windows в обычном режиме;

– проверьте систему антивирусом со свежими базами.

Примечания

1. Внимание! Не поддавайтесь на уловки вирусописателей, – не отправляйте sms по указанному номеру, не дарите деньги вымогателям, создавшим вирус.

2. Помните, что предупредить легче, чем лечить! Пользуйтесь брандмауэрами и надежными антивирусными программами с регулярно (не менее одного раза в неделю!) обновляемыми базами.

+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

Итак, не так давно появилась еще одна разновидность этого вируса-вымогателя. На этот раз автор пошел дальше и как видно приуспел. Теперь, для того чтобы получить код разблокировки, вирус просит пополнить счет мобильного телефона. Ну что-ж, попробуем его одолеть!

Лечение возможно только при наличии загрузочного диска Live-CD Windows или Linux.

Делаем так: Загружаемся с Live-CD, находим по времени цепляния вируса\\имени Screen.jpg картинку, которая у вас высвечивается фоном, там же в папке лежит .exe файл со значком Windows Media Player 7 — это и есть вирус, надо запомнить его имя — и под этим именем в эту папку записать файл из папки Windows — explorer.exe

Обычно это выглядит так: открыли папку с вирусом, и рядом папку c:\\windows из c:\\windows скопировали (не перетащили, а скопировали!!!) файл explorer.exe в папку с вирусом, переименовали вирус во что-нить левое, а его именем переименовали explorer.exe (типа подмена).

После этого перезагрузились.

Открылась папка Проводника, идем в c:\\windows и запускаем regedit.exe — редактор реестра Windows.

В редакторе находим ветку HKEYLocalMAchine — Software — Microsoft — WindowsNT — CurrentVersion — Winlogon — там значение Shell — будет прописано имя того файла, который вы переименовали. Вместо этого имени пишем c:\\windows\\explorer.exe (если у вас Windows на диске D в папке WENDA, то получится D:\\wenda\\explorer.exe) — не перепутайте, а то вообще потом не загрузитесь!

Но можно поступить проще, чтобы в реестр не лезть — всунуть флешку с заранее записанной программой , запустить её и выполнить из нее Восстановление системы (Файл-Восстановление..) со всеми галками.

Так-же можно воспользоваться ERDcommander, загрузившись с него исключите из автозагрузки вирус и все. Или же восстановите систему.

Последние версии этого вымогателя можно удалить очень просто: Достаточно загрузиться в безопасном режиме по F8 и убрать его из автозагрузки!

Внимание, новый вирус, который подменяет MBR и просит пополнить Web Money еще до загрузки Windows!

Как избавится от вируса подменяющего MBR.

И еще статейка про трояны-блокираторы.